Гостевой логин, моя система уязвима?

Я вышел из своего ноутбука Ubuntu и вернулся к открытому гостевому сеансу с вопросом, следует ли продолжить выход из гостевого сеанса, что приведет к потере временной информации. Видимо кто-то мог войти, пока меня не было.

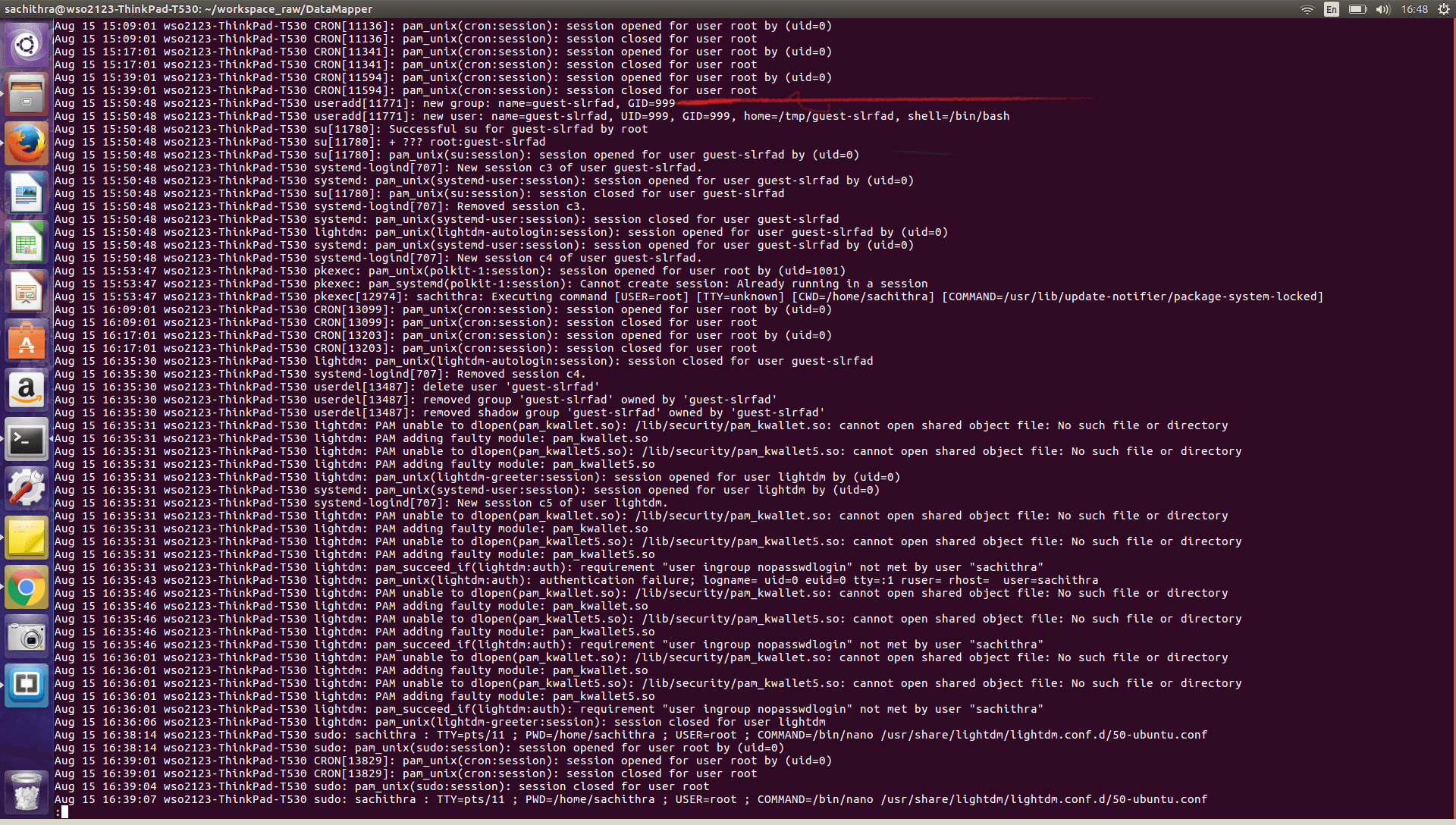

Ниже приведен скриншот из файла auth, но я не знаю, как его проанализировать.

Я был с 3:39 вечера до 4,35 вечера.

В 15 ч.50 м. Новая группа и пользователь были созданы по внешнему виду. Моя система уязвима к чему-либо?

1 ответ

Нет, нет никаких доказательств того, что злоумышленник получил доступ к вашей системе.

Давайте пройдемся по соответствующим записям в журнале:

new group: name=guest-slrfad, GID=999

new user: name=guest-slrfad, UID=999, GID=999, home=/tmp/guest-slrfad, shell=/bin/bash

Successful su for guest-slrfad by root

+ ??? root:guest-slrfad

session opened for user guest-slrfad by (uid=0)

New session c3 of user guest-slrfad.

[more "session opened/closed" messages]

Злоумышленник не создает эту учетную запись; система есть. Злоумышленник входит только в гостевой сеанс, и вы ничего не можете сделать с системой в гостевом сеансе (у вас даже нет домашнего каталога на жестком диске; у вас есть только временный каталог в ОЗУ, который удален когда выйдешь из него).

session opened for user root by (uid=1001)

Executing command [USER=root] [TTY=unknown] [CWD=/home/sachithra] [COMMAND=/usr/lib/update-notifier/package-system-locked]

Опять же, это нормально и выполняется системой, а не злоумышленником.

CRON[13099]: pam_unix(cron:session): session opened for user root by (uid=0)

CRON[13099]: pam_unix(cron:session): session closed for user root

CRON[13203]: pam_unix(cron:session): session opened for user root by (uid=0)

CRON[13203]: pam_unix(cron:session): session closed for user root

Это тоже нормально; система просто выполняет рутинные задачи. Это не имеет ничего общего с гостевой сессией.

А все остальное после 4:35 вечера. Так что нет, нет никаких доказательств того, что злоумышленник что-то сделал с вашей системой.