Уязвимы ли мои системы от CVE-2016-5696?

У меня есть запрос от моего коллеги по сетевой безопасности, чтобы расследовать угрозу этого CVE для нашей среды, и мне трудно понять это. Когда я смотрю на CVE трекер для этого CVE: https://people.canonical.com/~ubuntu-security/cve/2016/CVE-2016-5696.html

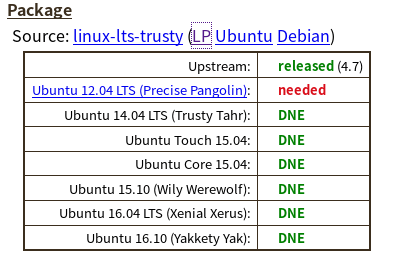

В нем перечислены версии пакета, а также версии выпуска. Что меня смущает. Как будто это подразумевает, что вы можете запустить источник Trusty на Precise OS?

Но это не главное. В нашей среде преобладают точные серверы с несколькими доверенными серверами, и мне нужно знать, применима ли эта уязвимость ко мне. Есть ли команда, которую я могу запустить, чтобы определить, использую ли я один из этих пакетов в списке. Имена пакетов, фактически указанные в трекере, такие как "linux-lts-trusty", не являются пакетами apt-get, поэтому "apt-cache show" не помогает.

3 ответа

Прежде всего, пакет, к которому он относится linux-lts-trusty относится к изображениям ядер. Они называются по-разному в хранилищах. Если вы делаете apt-cache search linux-.* | grep 'trusty' вы найдете пакеты, как linux-image-virtual-lts-trusty или же linux-image-virtual-lts-wily, Кроме того, если вы откроете ссылку панели запуска, ссылку git.kernel.org и другие ссылки из отчета CVE, у вас есть все основания полагать, что это уязвимость ядра Linux.

Таким образом, для linux-lts-trusty, для которой последняя версия Launchpad на момент моего написания это списки 3.13.0-93.140-precision1, которые необходимы только для исправления Ubuntu 12.04, для других версий ошибка DNE(не существует):

За linux-lts-wily, который является версией 4.2.0-42.49-14.04.1, только верный (14.04) находится в опасности.

Так что это действительно зависит от версии ядра, которую вы используете. Конечно, лучшим подходом будет то, что ваш сервер будет обновлен до последней версии 16.04 LTS и будет иметь более новые версии ядра. Вы не предоставили нам версию своего ядра, поэтому мы не знаем, подвержены ли вы этому риску или нет.

В нем перечислены версии пакета, а также версии выпуска. Что меня смущает. Как будто это подразумевает, что вы можете запустить источник Trusty на Precise OS?

Технически вы можете запустить старое ядро на более новой версии ОС и наоборот, так что да, это правильно.

ЗАМЕТКИ:

Wily Werewolf (15.10) уже достиг конца жизни и больше не поддерживается. Если вы используете эту версию, я настоятельно рекомендую вам обновить.

linux-lts-saucyПохоже, версия ядра не имеет этой уязвимости. Это версия3.11.0-26.45-precise1, Я бы предложил любую версию 3.11.x, но она все еще не идеальна; более новые версии предпочтительнее.отслеживание

linuxв трекере для этого CVE для данного выпуска будет отслеживаться базовое ядро, поставляемое в этом выпуске. отслеживаниеlinux-lts-*в трекере для этого CVE будет отслеживаться ядро HWE, доступное только в выпусках LTS, которые получают обновления HWE. Пока все они не будут "выпущены" или "исправлены", для всех пакетов с исходным кодом и всех соответствующих дистрибутивов на трекере вы не сможете "избежать" CVE.

Обратите внимание, что https://people.canonical.com/~ubuntu-security/cve/2016/CVE-2016-5696.html не дает понять, какое ядро использует Xenial (16.04LTS). Согласно xenial-updates, это в настоящее время 4.4.0.34.36, который уязвим для CVE-2016-5696.

https://people.canonical.com/~ubuntu-security/cve/pkg/linux.html показывает это.

На сегодняшний день (16 августа 2016 г.) ВСЕ текущие версии Ubuntu, кроме Ubuntu Touch 15.04, уязвимы:

Соответствующая информация от Ubuntu здесь, они планируют выпустить исправленные ядра до 27 августа: https://people.canonical.com/~ubuntu-security/cve/2016/CVE-2016-5696.html

Как объяснено в моем комментарии к ответу Серга выше, важно обратить внимание на "linux", который является исходным пакетом для ядер в каждом выпуске. Другие пакеты - это в основном ядра LTS Enablement или другие специализированные ядра, все из которых относятся к конкретным версиям.

Например, linux-lts-Quantal указан как "DNE" для всех версий, кроме 12.04 (что в любом случае является окончанием срока службы). Однако это не означает, что эти версии не затронуты проблемой, "DNE" существует, потому что пакет linux-lts-Quantal всегда был специфичен только для 12.04 и не применяется ни к какой другой версии.